OpenSSH sur RaspBerry Pi

Activer/désactiver OpenSSH

OpenSSH permet une connexion à distance sécurisée (SSH pour Secure SHell). Il vous sera donc fort utile si vous utilisez votre RaspBerry Pi comme serveur !

Pour pouvoir l'utiliser, il faut que le service soit lancé.

Pas d'inquiétude, c'est en fait très simple: Vous n'avez rien à faire ! Par

défaut, il est déjà lancé !

Cette

ligne est barrée car depuis la version Jessie de fin novembre, et suite

aux différentes attaques sur des machines connectées, ssh est désactivé par

défaut. En

effet, l'utilisateur pi avec son mot de passe raspberry et sa possibilité

de lancer sudo devient une faille importante si le raspberry est joignale

hors réseau privé.

Cette

ligne est barrée car depuis la version Jessie de fin novembre, et suite

aux différentes attaques sur des machines connectées, ssh est désactivé par

défaut. En

effet, l'utilisateur pi avec son mot de passe raspberry et sa possibilité

de lancer sudo devient une faille importante si le raspberry est joignale

hors réseau privé.

Pour les personnes n'ayant pas la possibilité de connecter un clavier, écran sur leur raspberry, ils pourront toujours activer le ssh en créant tout simplement un fichier ssh dans le répertoire /boot/ de la carte SD. Ce répertoire étant accessible depuis n'importe quel PC. Mais pensez à changer le mot de passe de l'utilisateur pi !!!

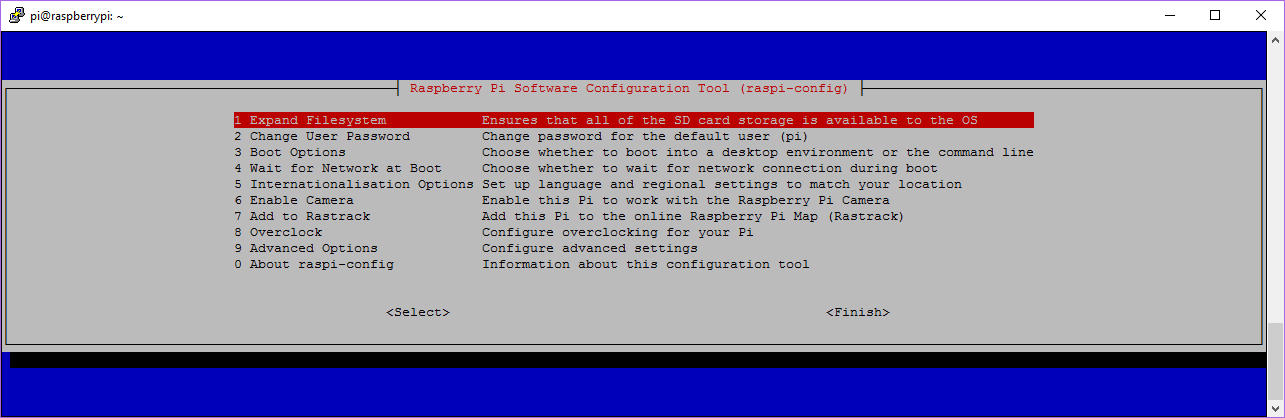

Sinon, vous pouvez l'arrêter (et le relancer plus tard) en utilisant l'utilitaire de configuration du RaspBerry Pi ! Et cela restera donc simple là aussi: Allez dans "Advanced Options" puis SSH pour choisir (enable) ou non (disable) le lancement automatique du service !

Ecran de départ sur un terminal

![]()

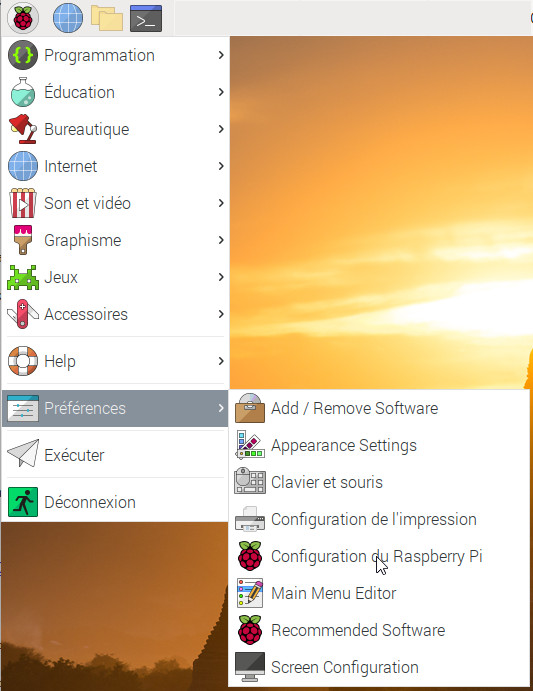

Ou sous XWindow

Dans les

versions précéntes, SSH était présent sur l'écran principal, pas dans options

avancées qui n'existait pas encore:

Dans les

versions précéntes, SSH était présent sur l'écran principal, pas dans options

avancées qui n'existait pas encore:

![]()

L'un des intérêt de désqactiver SSH, est de pouvoir le réactiver sous contrôle (inet ou xinet) pour limiter les accès...

Pensez à protéger des accès ssh, surtout si le pi est accessible depuis l'extérieur de votre réseau ! Des explications ici !

Pensez à protéger des accès ssh, surtout si le pi est accessible depuis l'extérieur de votre réseau ! Des explications ici !

Connexion à distance de type terminal ou X Window

Des explications ici ...

Securité !

Interdire la connexion à distance de l'utilisateur Root

Qui dit connexion à distance dit possibilité pour n'importe qui de se connecter à votre machine. Et l'utilisateur qui sera principalement visé en brut force par un hacker sera ce bon vieux root...

Il est donc fortement conseillé d'interdire la connexion à distance de l'utilisateur root !

Changez aussi son mot de passe (via l'utilisateur pi: sudo passwd).

Et l'utilisateur pi

Dans la continuité, l'utilisateur pi, dont vous aurez changé très rapidement son mot de passe "raspberry" avant une quelconque connexion au réseau, ne devrait plus être accessible depuis l'extérieur !

Car n'oubliez pas qu'il existe une commande: sudo qui permet d'avoir les droits de l'utilisateur root ! Donc si ce compte est hacké, vous perdez le contrôle de votre appareil !

Changez son mot de passe ! Dans rasp-config : Change user password, ou en utilisant la commande passwd ("man passwd" sur le net pour plus de détails).

Si vous nl'avez pas encore changé son mot de passe, je ne peux plus rien faire là !

Créez d'autres utilisateurs avec un mot de passe suffisement compliqué et interdisez la connexion de l'utilisateur pi en ssh:

Contrôler les accès

Comme déjà indiqué, il peut être intéressant de contrôler les machines cherchant à se connecter en ssh via inet ou xinet.

Configuration SFTP

Normalement, il n'y a rien à faire, mais ...